00 + ans

Transformer des exigences et produits déconnectés en une architecture intégrée fonctionnant à l'échelle de l'entreprise. Des systèmes opérationnels déployés sur des environnements Multicloud hybrides, Legacy IT et OT où l'échec n'est pas une option. Des défis d'intégration complexes aux infrastructures nécessitant du sur-mesure. La même expertise d'intégration qui a permis de déployer le Zero Trust pour des infrastructures nationales critiques est mise au service d'organisations qui veulent une architecture aux résultats mesurables. Des systèmes en production, pas de la documentation qui finit sur une étagère.

000 ° vision

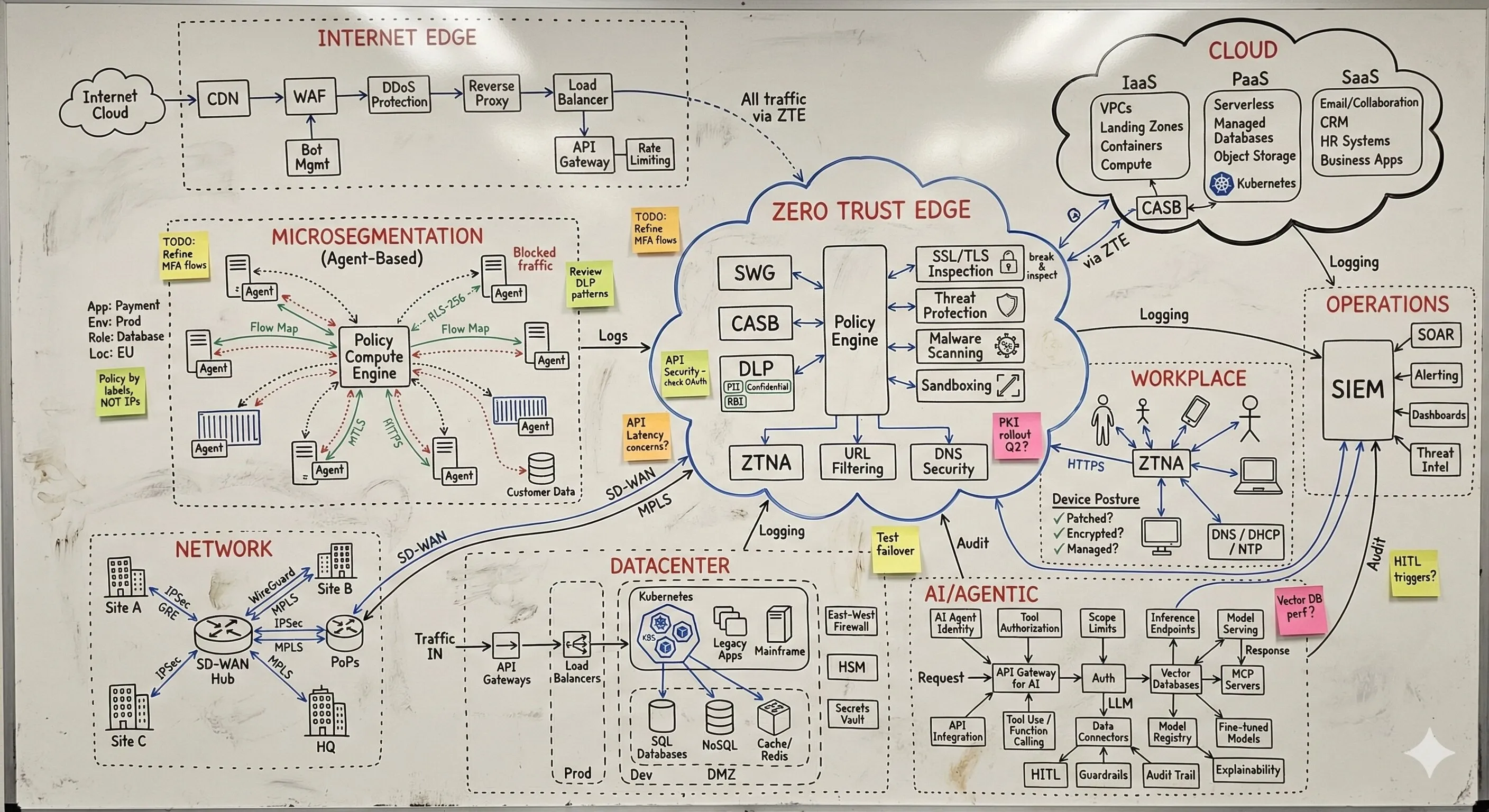

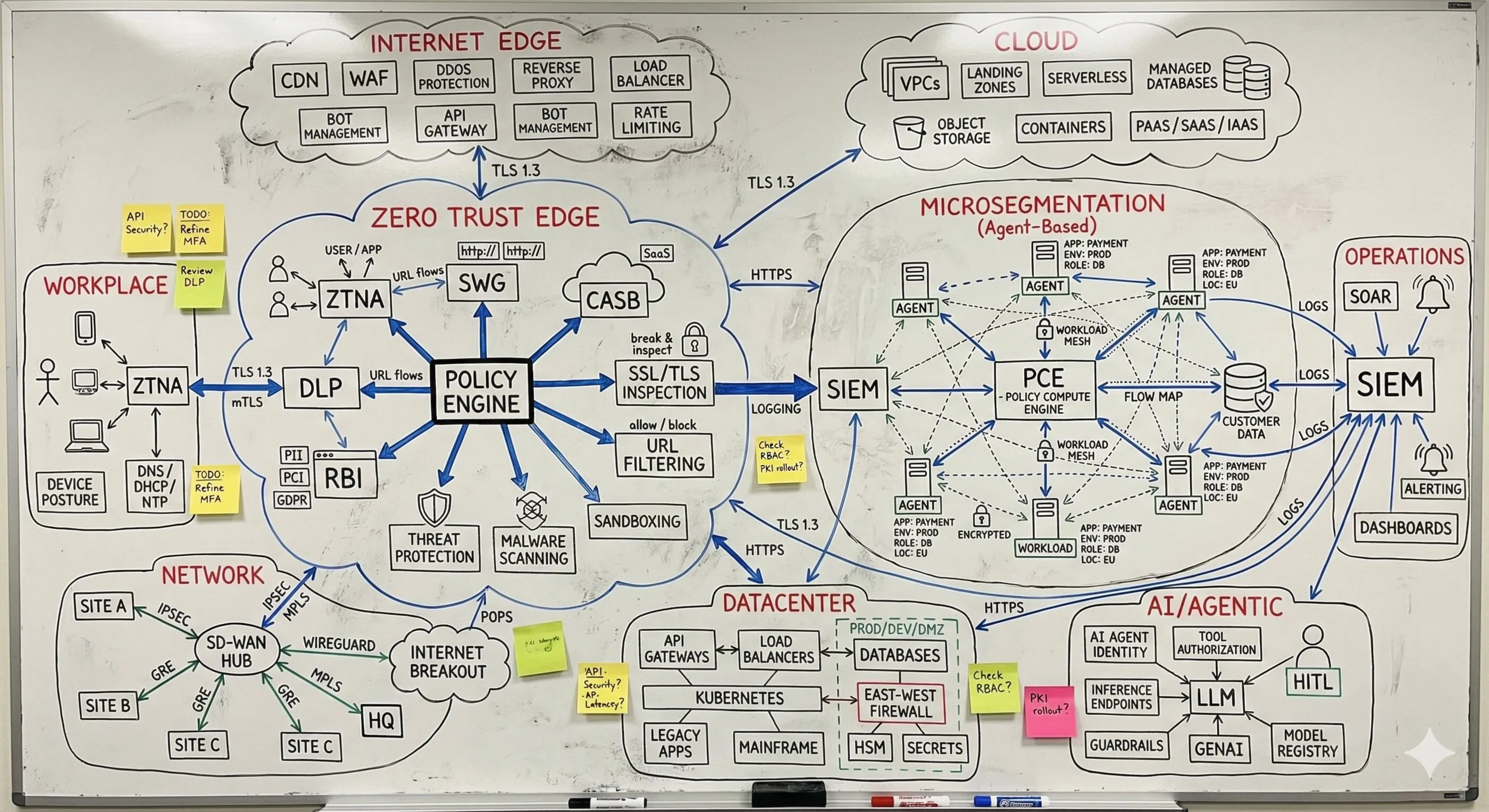

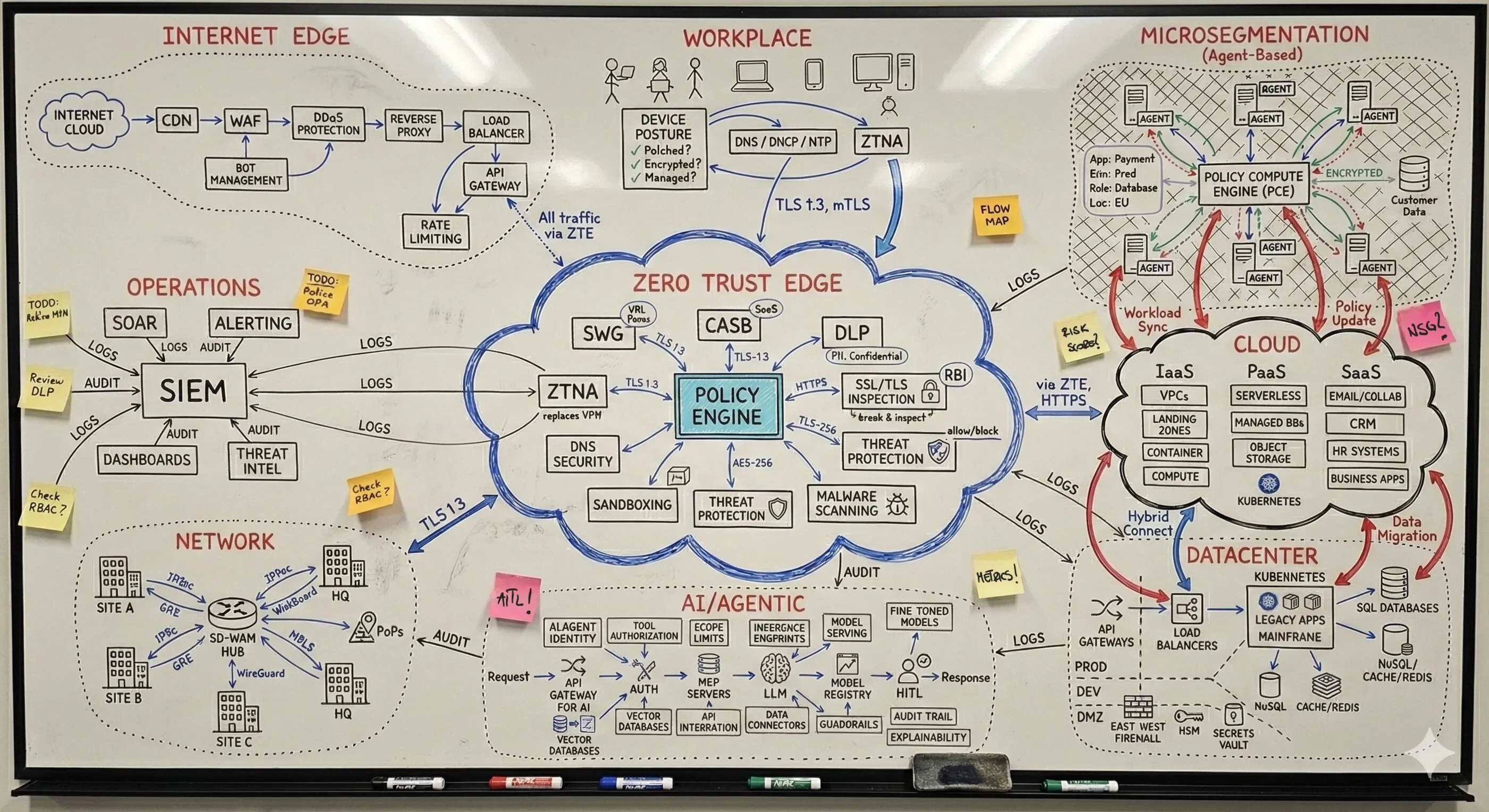

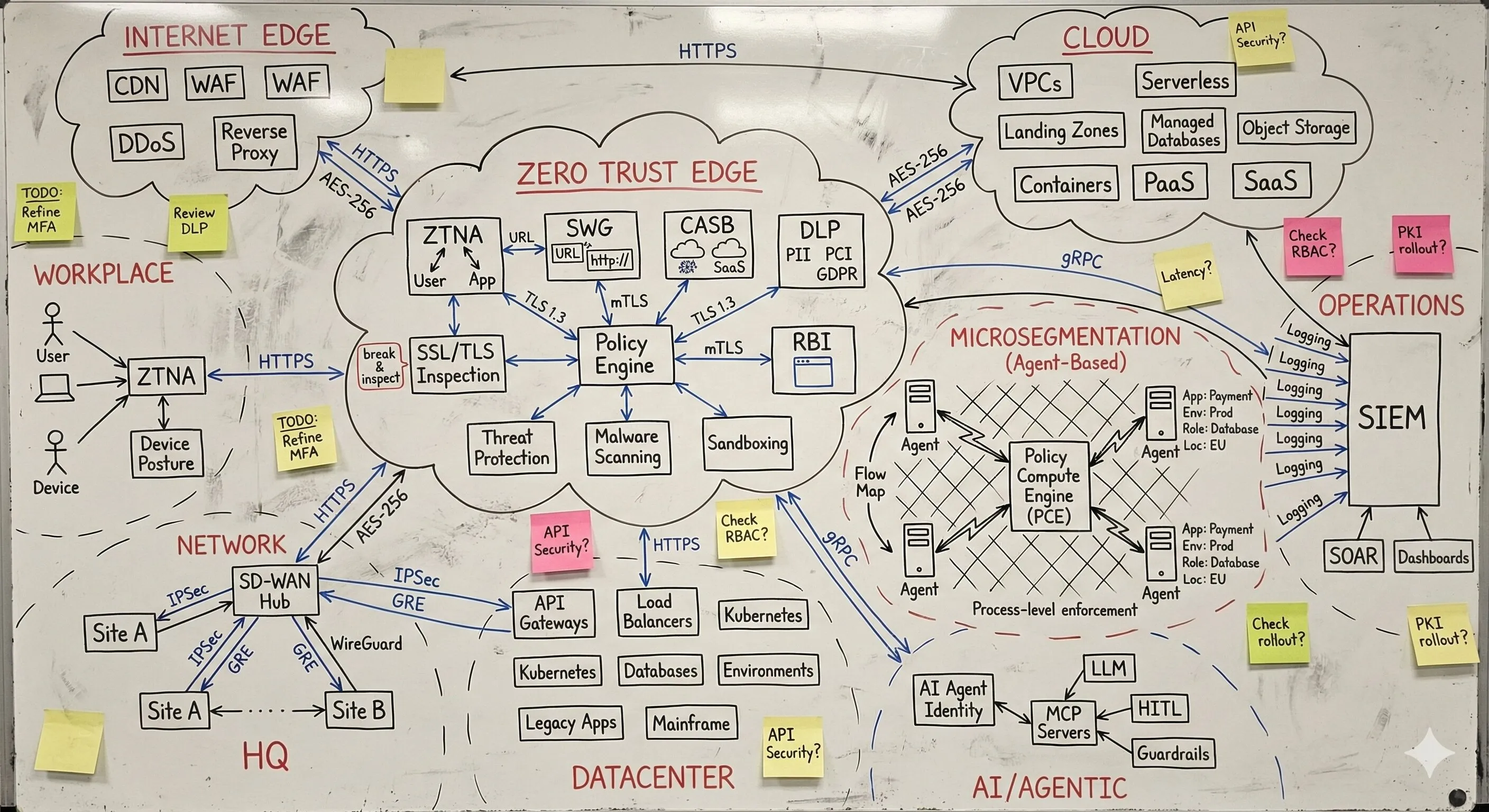

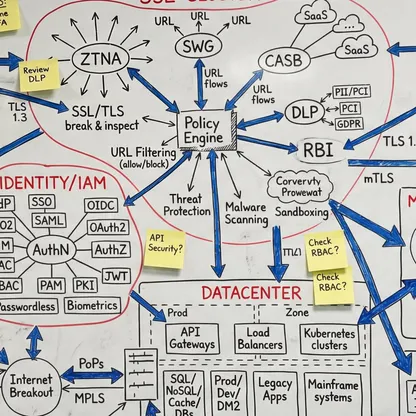

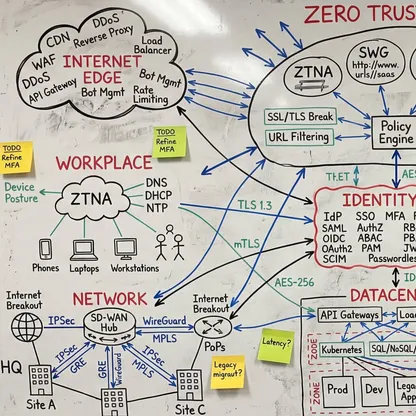

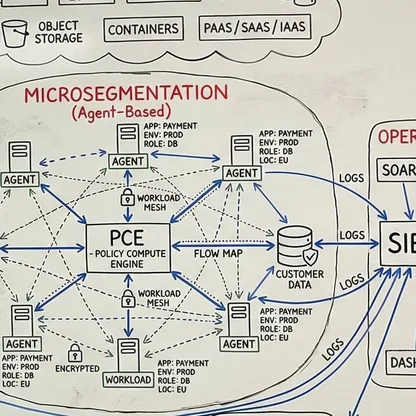

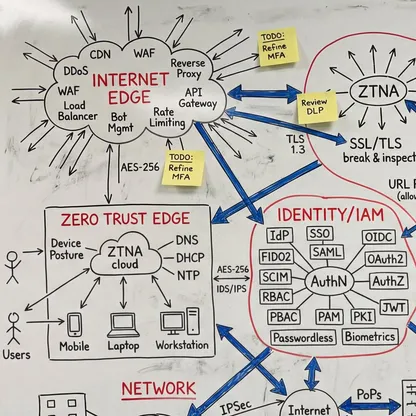

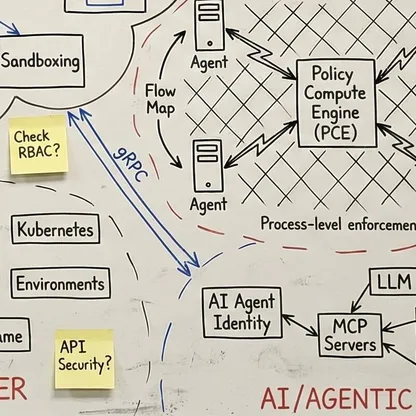

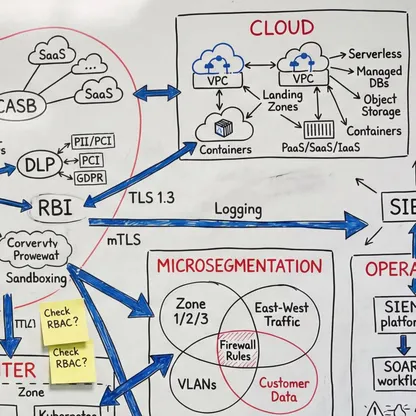

Une compréhension complète de votre environnement, de l'edge jusqu'à l'inférence. Une complexité qui paraît infinie devient maîtrisable quand quelqu'un rend visibles les dépendances. Je me concentre sur la façon dont tout s'enchaîne : là où les relais cassent, là où l'application des politiques se dégrade, et ce qu'il faut pour que la couche de sécurité fonctionne comme un système cohérent. C'est la différence entre des cadres théoriques et une architecture de production. Avec une vision de bout en bout, des problèmes qui semblaient insolubles deviennent des sujets d'ingénierie avec des solutions claires.

0 Fabric

Une architecture intégrée, une seule Policy Fabric. Quel que soit votre point de départ, maturité, pile technologique ou complexité organisationnelle - l'objectif est la convergence. Sécurité, connectivité et IA travaillent ensemble au lieu de rompre aux frontières des composants. Pas de solutions ponctuelles échouant dans les interstices, mais un framework cohérent où la couche entière applique les décisions ensemble. La même politique, appliquée partout, simultanément. C'est cela, le Zero Trust qui fonctionne.

Comment je travaille avec vous

Évaluer - Savoir où vous en êtes

Toute transformation de sécurité commence par la clarté. Via des ateliers structurés, des revues techniques et des entretiens, nous évaluons votre environnement par rapport à des frameworks éprouvés.

Le résultat est une feuille de route priorisée et opérationnelle, tenant compte de votre paysage technique, de vos exigences réglementaires et de vos contraintes métier.

Architecturer - Concevoir pour la réalité

Les documents stratégiques sont nécessaires, mais ne constituent pas une architecture. Ensemble, nous traduisons l'intention de sécurité en conceptions réalisables répondant à vos exigences spécifiques.

Pour les entreprises complexes, ce travail répond aux défis que les frameworks génériques ignorent : intégration des systèmes hérités, conduite du changement et exécution de programmes pluriannuels.

Accompagner - Supervision experte

La meilleure architecture est inutile si l'implémentation échoue. De l'aide au choix des fournisseurs à la supervision de l'implémentation et aux services de conseil, nous garantissons que votre transformation produise des résultats.

Ce n'est pas de la gestion de projet. C'est une supervision experte qui détecte les problèmes avant qu'ils ne deviennent des crises.

Voici ce que vous obtenez

Prêt à transformer votre posture de sécurité ?

Qu'il s'agisse d'un Zero Trust Maturity Assessment, d'une revue d'architecture de sécurité ou de l'intégration de l'IA dans vos opérations - contactez-moi directement. Pas de processus de vente. Pas d'entretiens préliminaires avec des juniors. Parlons de vos défis.

Usagers

Clients, partenaires, employés

Terminaux

Sécurisés dans une infrastructure multicloud hybride

Domaines

Sécurisés à travers l'empreinte de l'entreprise